pioneer

ГЌМЖАцжї

Л§Зж 4563

ЗЂЬћ 4545

зЂВс 2007-7-16

РДзд BJ

|

#1 НЃЯРЕСКХФОТэTrojan-PSW.Win32.OnLineGames.i

НЃЯРЕСКХФОТэ

Trojan-PSW.Win32.OnlineGames.i

ВЖЛёЪБМф

2010-8-31

ЮЃКІЕШМЖ

жа

ВЁЖОжЂзД

ИУбљБОЪЧЪЙгУЁАC/C++ЁББраДЕФЕСКХГЬађЃЌгЩЮЂЕужїЖЏЗРгљШэМўздЖЏВЖЛёЃЌВЩгУЁАUPXЁБМгПЧЗНЪНЃЌМгПЧКѓЕФГЄЖШЮЊЁА22,536ЁБзжНкЃЌЭМБъЮЊЁА ЁБЃЌВЁЖОРЉеЙУћЮЊЁАexeЁБЃЌжївЊЭЈЙ§ЁАЮФМўРІАѓЁБЁЂЁАЯТдиЦїЯТдиЁБЁЂЁАЭјвГЙвТэЁБЕШЗНЪНДЋВЅЃЌВЁЖОжївЊФПЕФЕСШЁгУЛЇеЫКХКЭУмТыЁЃ ЁБЃЌВЁЖОРЉеЙУћЮЊЁАexeЁБЃЌжївЊЭЈЙ§ЁАЮФМўРІАѓЁБЁЂЁАЯТдиЦїЯТдиЁБЁЂЁАЭјвГЙвТэЁБЕШЗНЪНДЋВЅЃЌВЁЖОжївЊФПЕФЕСШЁгУЛЇеЫКХКЭУмТыЁЃ

ЁЁ гУЛЇжаЖОКѓЃЌЯЕЭГдЫааБфТ§ЃЌгЮЯЗЛсЮоЙЪЙиБе,ащФтВЦВњдтЪмЫ№ЪЇЕШЯжЯѓЁЃ

ИаШОЖдЯѓ

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

ДЋВЅЭООЖ

ЮФМўРІАѓЁЂЭјвГЙвТэЁЂЯТдиЦїЯТди

ЗРЗЖДыЪЉ

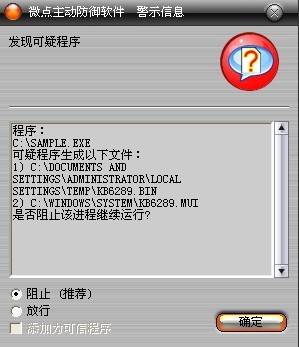

вбАВзАЪЙгУЮЂЕужїЖЏЗРгљШэМўЕФгУЛЇЃЌЮоаыШЮКЮЩшжУЃЌЮЂЕужїЖЏЗРгљНЋздЖЏБЃЛЄФњЕФЯЕЭГУтЪмИУВЁЖОЕФШыЧжКЭЦЦЛЕЁЃЮоТлФњЪЧЗёвбОЩ§МЖЕНзюаТАцБОЃЌЮЂЕужїЖЏЗРгљЖМФмЙЛгааЇЧхГ§ИУВЁЖОЁЃШчЙћФњУЛгаНЋЮЂЕужїЖЏЗРгљШэМўЩ§МЖЕНзюаТАцЃЌЮЂЕужїЖЏЗРгљШэМўдкЗЂЯжИУВЁЖОКѓНЋБЈОЏЬсЪОФњЗЂЯжЁАПЩвЩГЬађЁБЃЌЧыжБНгбЁдёЩОГ§ДІРэЃЈШчЭМ1ЃЉ

ЭМ1 ЮЂЕужїЖЏЗРгљШэМўздЖЏВЖЛёЮДжЊВЁЖОЃЈЮДЩ§МЖЃЉ

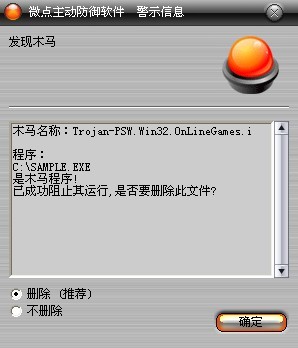

ШчЙћФњвбОНЋЮЂЕужїЖЏЗРгљШэМўЩ§МЖЕНзюаТАцБОЃЌЮЂЕуНЋБЈОЏЬсЪОФњЗЂЯжФОТэ"Trojan-PSW.Win32.OnlineGames.iЁБЃЌЧыжБНгбЁдёЩОГ§ЃЈШчЭМ2ЃЉЁЃ

ЭМ2 ЮЂЕужїЖЏЗРгљШэМўЩ§МЖКѓНиЛёвбжЊВЁЖО

ЮДАВзАЮЂЕужїЖЏЗРгљШэМўЕФЪжЖЏНтОіАьЗЈЃК

ЪжЖЏЩОГ§вдЯТЮФМўЃК

%TEMP%\kb6289.bin

%SystemRoot%\System32\kb6289.mui

БфСПЩљУїЃК

%SystemDriver%ЁЁЁЁЁЁЁЁЁЁЁЁЁЁЯЕЭГЫљдкЗжЧјЃЌЭЈГЃЮЊЁАC:\ЁБ

%SystemRoot%ЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁWINDODWSЫљдкФПТМЃЌЭЈГЃЮЊЁАC:\WindowsЁБ

%Documents and Settings%ЁЁЁЁгУЛЇЮФЕЕФПТМЃЌЭЈГЃЮЊЁАC:\Documents and SettingsЁБ

%Temp%ЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁСйЪБЮФМўМаЃЌЭЈГЃЮЊЁАC:\Documents and Settings\ЕБЧАгУЛЇУћГЦ\Local Settings\TempЁБ

%ProgramFiles%ЁЁЁЁЁЁЁЁЁЁЁЁЁЁЯЕЭГГЬађФЌШЯАВзАФПТМЃЌЭЈГЃЮЊЃКЁАC:\ProgramFilesЁБ

| |

ЁљЮФеТЫљгаШЈЙщЁОpioneerЁПгыЁОЖЋЗНЮЂЕуТлЬГЁПЙВЭЌЫљгаЃЌзЊдиЧызЂУїГіДІЃЁЁљ

|

|

|