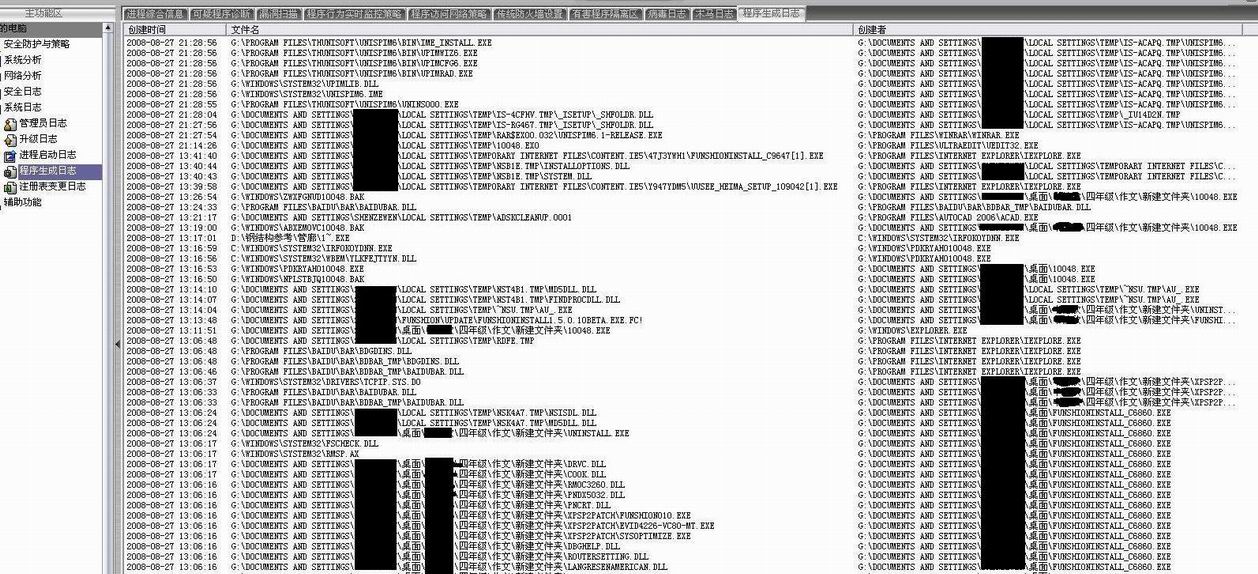

附件 2:

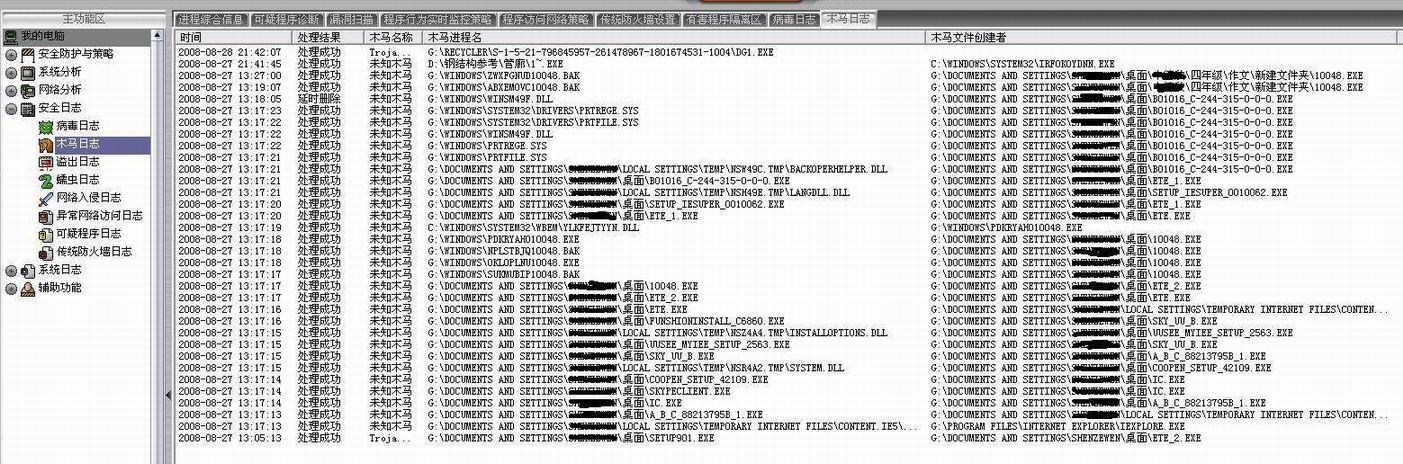

附件 1:调整大小 裁剪.jpg (2008-8-28 22:30, 216.37 K,下载次数: 55)

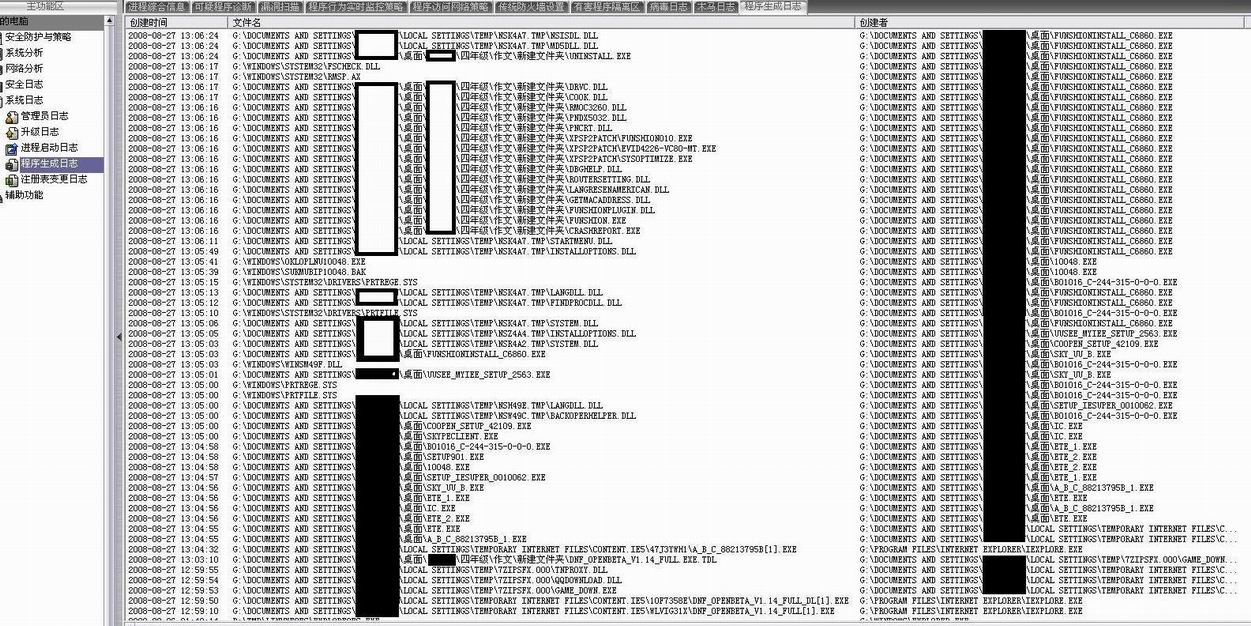

附件 2:调整大小 裁剪_2.jpg (2008-8-28 22:30, 247.51 K,下载次数: 73)

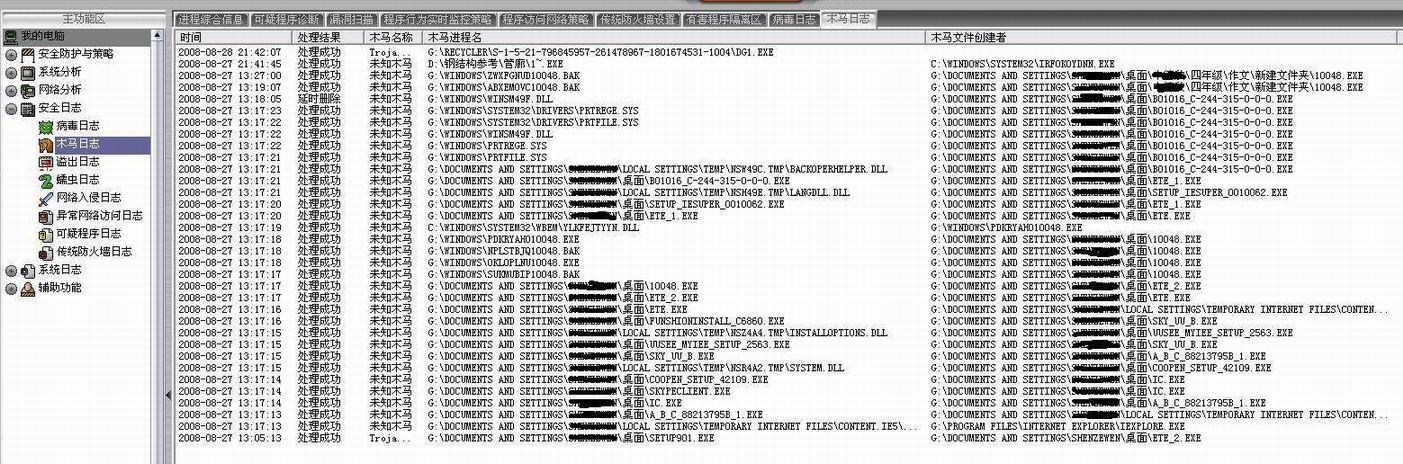

附件 1:调整大小 裁剪_3.jpg (2008-8-28 22:31, 225.72 K,下载次数: 38)

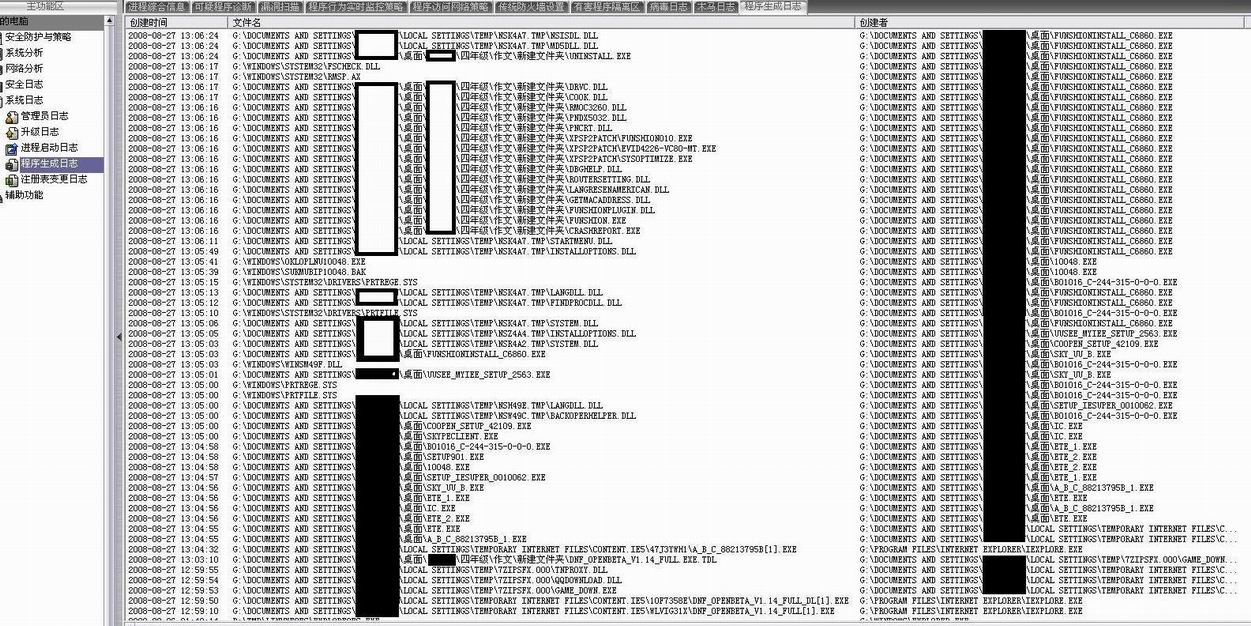

附件 1:裁剪.jpg (2008-8-28 22:54, 101.14 K,下载次数: 46)

| 欢迎光临 微点交流论坛 (http://bbs.micropoint.com.cn/) | bbs.micropoint.com.cn |