pioneer

��������

���� 4563

���� 4545

ע�� 2007-7-16

���� BJ

|

#1 QQ����ľ��Trojan-PSW.Win32.QQRob.f

QQ����ľ��

Trojan-PSW.Win32.QQRob.f

����ʱ��

2010-3-15

Σ���ȼ�

��

����֢״

��������ʹ�á�Dephi����д�ġ���QQ������������������������Զ������á�UPX���ӿǷ�ʽ��ͼ���������ɨ��,�ӿǺ�Ϊ42��128�ֽڣ�ͼ��Ϊ��

����ʹ�á� exe����չ����ͨ����ҳľ�������������صȷ�ʽ���д�����������Ҫ��ȡ�û�QQ�ʺź����롣 ����ʹ�á� exe����չ����ͨ����ҳľ�������������صȷ�ʽ���д�����������Ҫ��ȡ�û�QQ�ʺź����롣

��Ⱦ����

Windows 2000/Windows XP/Windows 2003/Windows Vista

����;��

��ҳ�������ļ���������������

������ʩ

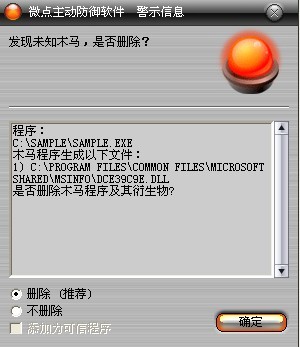

�Ѱ�װʹ�������������������û��������κ����ã��������������Զ���������ϵͳ���ܸò��������ֺ��ƻ����������Ƿ��Ѿ����������°汾���������������ܹ���Ч����ò����������û�н������������������������°棬���������������ڷ��ָò���������ʾ�����֡�δ֪ľ��������ֱ��ѡ��ɾ����������ͼ1����

ͼ1 ���������������Զ�����δ֪������δ������

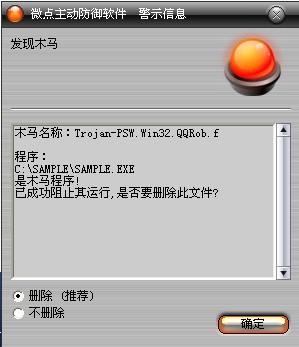

������Ѿ��������������������������°汾���㽫������ʾ������ľ��"Trojan-PSW.Win32.QQRob.f������ֱ��ѡ��ɾ������ͼ2����

ͼ2 ��������������������ػ���֪����

δ��װ�����������������ֶ�����취��

1���ֶ�ɾ�������ļ���

����

%ProgramFiles%CommonFiles\MicrosoftShared\MSINFO\DCE39C9E.dll

%ProgramFiles%CommonFiles\MicrosoftShared\MSINFO\DCE39C9E.dat

����

2���ֶ�ɾ������ע�������

HKEY_LOCAL_MACHINESOFTWARE\Classes\CLSID\{39C9DCE3-DCE3-9C9E-E39C-CE3C9CE39C9E}

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\ShellExecuteHooks\{39C9DCE3-DCE3-9C9E-E39C-CE3C9CE39C9E}

����������

����%SystemDriver%��������������ϵͳ���ڷ�����ͨ��Ϊ��C:\��

����%SystemRoot%����������������WINDODWS����Ŀ¼��ͨ��Ϊ��C:\Windows��

����%Documents and Settings%�����û��ĵ�Ŀ¼��ͨ��Ϊ��C:\Documents and Settings��

����%Temp%������������������������ʱ�ļ��У�ͨ��Ϊ��C:\Documents and Settings\��ǰ�û�����\Local Settings\Temp��

����%ProgramFiles%��������������ϵͳ����Ĭ�ϰ�װĿ¼��ͨ��Ϊ����C:\ProgramFiles��

| |

����������Ȩ�顾pioneer���롾��������̳����ͬ���У�ת����ע����������

|

|

|