���ݷ���1

������·

���� 1

���� 1

ע�� 2007-10-14

|

#1 Virus.Win32.Downloader.m����.������������

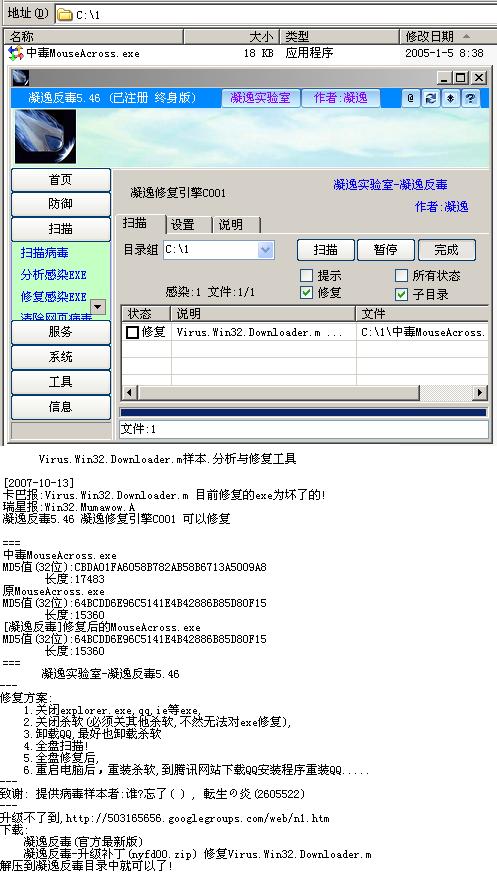

Virus.Win32.Downloader.m����.������������

����

http://www.xxx.com/bbs/attachment.php?aid=4244

http://www.xxx.com/bbs/attachment.php?aid=4245

Virus.Win32.Downloader.m��Ⱦ����EXE

[2007-10-13]

���ͱ�:Virus.Win32.Downloader.m Ŀǰ����exeΪ���˵�!

���DZ�:Win32.Mumawow.A

���ݷ���5.46 ����������C001 ������

===

�ж�MouseAcross.exe

MD5ֵ(32λ):CBDA01FA6058B782AB58B6713A5009A8

����:17483

ԭMouseAcross.exe

MD5ֵ(32λ):64BCDD6E96C5141E4B42886B85D80F15

����:15360

[���ݷ���]�����MouseAcross.exe

MD5ֵ(32λ):64BCDD6E96C5141E4B42886B85D80F15

����:15360

===

=======�ж�MouseAcross.exe=PE��ʽ����==========

�ļ�ͷ������PE Headers��

�ļ���ʽ ��unknown signature, probably MS-DOS

DOS_HEADER �ļ�ͷ���� ��176

�ļ�������Ҫ���CPU ��Intel 80386 �����������

����Ŀ ��6

�ļ�������ʱ�� ��2005��1��5��0ʱ38��15��

OptionalHeader �ṹ��С ��E0

�ļ���Ϣ�ı�� ��10F

��־�� ��10B

�������汾�� ��6.0

������ ��4000

�ѳ�ʼ�����ݿ��С ��3000

δ��ʼ�����ݿ��С ��0

�������� [EntryCodeData]��0000C441

�������ʼ [BaseOfCode]��00001000

���ݿ����ʼ [BaseOfData]��00005000

������װ�ص�ַ [ImageBase]��00400000

�ڴ��нڶ������� ��1000

�ļ��нڶ������� ��200

ϵͳ����汾�� ��4.0

�Զ���汾�� ��1.20

��ϵͳ����汾�� ��4.0

�ڴ���PEӳ����ijߴ� ��C84B

����ͷ+�ڱ��Ĵ�С ��600

��� ��B7C7

�ļ�ϵͳ ��IMAGE_SUBSYSTEM_WINDOWS_GUI

DLL���� ��0

����ջ�Ĵ�С ��100000

��ʼʱָ��ջ��С ��1000

�����ѵĴ�С ��100000

ָ���Ѵ�С ��1000

��������־ ��0

Rva���ʹ�С ��10

�����ڱ���Section Table��

��� ���� �����ַ ���볤�� �ļ�ƫ�� �ļ����� �ڴ�����

1 .text 00001000 00004000 00000600 00001200 C0000040

2 .data 00005000 00000BB0 00000000 00000000 C0000040

3 .rsrc 00006000 00002000 00001800 00000200 C0000040

4 .* 00008000 00003000 00001A00 00002200 C0000040

5 .adata 0000B000 00001000 00003C00 00000000 C0000040

6 .+% 0000C000 0000084B 00003C00 0000084B E00000E0

=====

6 .+% 0000C000 0000084B 00003C00 0000084B E00000E0

��6Ϊ��Ⱦ��,����0000084B

��Ⱦ

=====================================================

============

=======ԭ ���ͨ =MouseAcross.exe=PE��ʽ����==========

�ļ�ͷ������PE Headers��

�ļ���ʽ ��unknown signature, probably MS-DOS

DOS_HEADER �ļ�ͷ���� ��176

�ļ�������Ҫ���CPU ��Intel 80386 �����������

����Ŀ ��5

�ļ�������ʱ�� ��2005��1��5��0ʱ38��15��

OptionalHeader �ṹ��С ��E0

�ļ���Ϣ�ı�� ��10F

��־�� ��10B

�������汾�� ��6.0

������ ��4000

�ѳ�ʼ�����ݿ��С ��3000

δ��ʼ�����ݿ��С ��0

�������� [EntryCodeData]��00008001

�������ʼ [BaseOfCode]��00001000

���ݿ����ʼ [BaseOfData]��00005000

������װ�ص�ַ [ImageBase]��00400000

�ڴ��нڶ������� ��1000

�ļ��нڶ������� ��200

ϵͳ����汾�� ��4.0

�Զ���汾�� ��1.20

��ϵͳ����汾�� ��4.0

�ڴ���PEӳ����ijߴ� ��C000

����ͷ+�ڱ��Ĵ�С ��600

��� ��B7C7

�ļ�ϵͳ ��IMAGE_SUBSYSTEM_WINDOWS_GUI

DLL���� ��0

����ջ�Ĵ�С ��100000

��ʼʱָ��ջ��С ��1000

�����ѵĴ�С ��100000

ָ���Ѵ�С ��1000

��������־ ��0

Rva���ʹ�С ��10

�����ڱ���Section Table��

��� ���� �����ַ ���볤�� �ļ�ƫ�� �ļ����� �ڴ�����

1 .text 00001000 00004000 00000600 00001200 C0000040

2 .data 00005000 00000BB0 00000000 00000000 C0000040

3 .rsrc 00006000 00002000 00001800 00000200 C0000040

4 .* 00008000 00003000 00001A00 00002200 C0000040

5 .adata 0000B000 00001000 00003C00 00000000 C0000040

�����������Import Table�� Image Thunk raw + �� rva + Import by Name||Hint

��̬���ӿ� :kernel32.dll

��ַ : 0000295C 00008F5C==> GetProcAddress

��ַ : 00002964 00008F60==> GetModuleHandleA

��ַ : 0000296C 00008F64==> LoadLibraryA

================================================-

=========������========================================

����ʵ����-���ݷ���5.46

����: ����������C001(nyxyc001)

����: ����ȾVirus.Win32.Downloader.m,Win32.Mumawow.A��exe

---

������:

1.�ر�explorer.exe,qq,ie��exe,

2.�ر�ɱ��(���������ɱ��,��Ȼ����exe��),

3.ж��QQ,���Ҳж��ɱ��

4.ȫ��ɨ��!

5.ȫ������,

6.�������Ժ���װɱ��,����Ѷ��վ����QQ��װ������װQQ.....

---

��л: �ṩ����������:˭?����( ) , ܞ������(2605522)

---

�������˵�,http://503165656.googlegroups.com/web/n1.htm

����:

���ݷ���(�ٷ����°�)

���ݷ���-��������(nyfd00.zip) ��Virus.Win32.Downloader.m

��ѹ�����ݷ���Ŀ¼�оͿ�����!

http://bbs.deepin.org/attachment ... 6746f871456f547.jpg

--------------

����̳���������������������������δ�����

[ Last edited by Legend on 2007-10-14 at 09:26 ]

����

1:

���ݷ���-��Win32.Mumawow.A.JPG

(2007-10-14 09:15, 97.05 K,���ش����� 67)

���ݷ���-��Win32.Mumawow.A.JPG

(2007-10-14 09:15, 97.05 K,���ش����� 67)

| |

�� �� �� ���Ĵ��������ݷ���1������������롾 �㽻����̳ �������ء� �� ��

|

|

|