pioneer

ГЌМЖАцжї

Л§Зж 4563

ЗЂЬћ 4545

зЂВс 2007-7-16

РДзд BJ

|

#1 ЕСКХФОТэTrojan-PSW.Win32.Magania.ogw

ЕСКХФОТэ

Trojan-PSW.Win32.Magania.ogw

ВЖЛёЪБМф

2009-7-5

ЮЃКІЕШМЖ

2

ВЁЖОжЂзД

ЁЁЁЁИУбљБОЪЧЪЙгУЁАVCЁББраДЕФДЋЦцЭтДЋЕСКХФОТэЃЌгЩЮЂЕужїЖЏЗРгљШэМўздЖЏВЖЛёЃЌВЩгУЁАUPXЁБМгПЧЗНЪНЃЌЦѓЭМЖуБмЬиеїТыЩЈУшЃЌМгПЧКѓГЄЖШЮЊЁА28,672зжНкЁБЃЌЭМБъЮЊЁА

ЁБЃЌВЁЖОРЉеЙУћЮЊЁАexeЁБЃЌжївЊЭЈЙ§ЁАЮФМўРІАѓЁБЁЂЁАЯТдиЦїЯТдиЁБЁЂЁАЭјвГЙвТэЁБЕШЗНЪНДЋВЅЃЌВЁЖОжївЊФПЕФЮЊЕСШЁДЋЦцЭтДЋгЮЯЗеЪКХУмТыЕШаХЯЂЁЃ ЁБЃЌВЁЖОРЉеЙУћЮЊЁАexeЁБЃЌжївЊЭЈЙ§ЁАЮФМўРІАѓЁБЁЂЁАЯТдиЦїЯТдиЁБЁЂЁАЭјвГЙвТэЁБЕШЗНЪНДЋВЅЃЌВЁЖОжївЊФПЕФЮЊЕСШЁДЋЦцЭтДЋгЮЯЗеЪКХУмТыЕШаХЯЂЁЃ

ЁЁЁЁгУЛЇжаЖОКѓЃЌЛсГіЯжгЮЯЗЮоЙЪЭЫГіЁЂ ЪфШыгЮЯЗгУЛЇУћЃЌУмТыЪБЯЕЭГдЫааЛКТ§ЁЂwindowsЯЕЭГЮоЙЪБЈДэЕШЯжЯѓЁЃ

ИаШОЖдЯѓ

Windows 2000/Windows XP/Windows 2003

ДЋВЅЭООЖ

ЭјвГФОТэЁЂЮФМўРІАѓЁЂЯТдиЦїЯТди

ЗРЗЖДыЪЉ

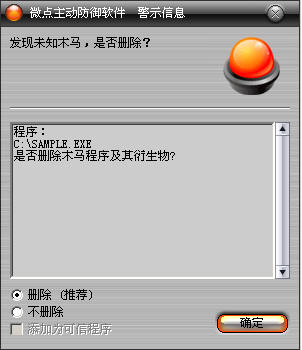

вбАВзАЪЙгУЮЂЕужїЖЏЗРгљШэМўЕФгУЛЇЃЌЮоаыШЮКЮЩшжУЃЌЮЂЕужїЖЏЗРгљНЋздЖЏБЃЛЄФњЕФЯЕЭГУтЪмИУВЁЖОЕФШыЧжКЭЦЦЛЕЁЃЮоТлФњЪЧЗёвбОЩ§МЖЕНзюаТАцБОЃЌЮЂЕужїЖЏЗРгљЖМФмЙЛгааЇЧхГ§ИУВЁЖОЁЃШчЙћФњУЛгаНЋЮЂЕужїЖЏЗРгљШэМўЩ§МЖЕНзюаТАцЃЌЮЂЕужїЖЏЗРгљШэМўдкЗЂЯжИУВЁЖОКѓНЋБЈОЏЬсЪОФњЗЂЯжЁАЮДжЊФОТэЁБЃЌЧыжБНгбЁдёЩОГ§ДІРэЃЈШчЭМ1ЃЉЃЛ

ЭМ1 ЮЂЕужїЖЏЗРгљШэМўздЖЏВЖЛёЮДжЊВЁЖОЃЈЮДЩ§МЖЃЉ

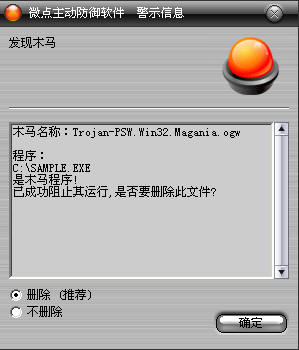

ШчЙћФњвбОНЋЮЂЕужїЖЏЗРгљШэМўЩ§МЖЕНзюаТАцБОЃЌЮЂЕуНЋБЈОЏЬсЪОФњЗЂЯж" Trojan-PSW.Win32.Magania.ogwЁБЃЌЧыжБНгбЁдёЩОГ§ЃЈШчЭМ2ЃЉЁЃ

ЭМ2 ЮЂЕужїЖЏЗРгљШэМўЩ§МЖКѓНиЛёвбжЊВЁЖО

ЮДАВзАЮЂЕужїЖЏЗРгљШэМўЕФЪжЖЏНтОіАьЗЈЃК

1ЁЂИДжЦЯрЭЌАцБОЮФМўЕН%SystemRoot%\system32\VErCLSiD.exe

ЁЁ

2ЁЂЪжЖЏЩОГ§вдЯТЮФМўЃК

%SystemRoot%\fOnts\du3Q2JXbHYGxcSAe.Ttf

%SystemRoot%\system32\JBn2ypqY23vWX.dll

ЁЁ

3ЁЂЪжЖЏЩОГ§вдЯТзЂВсБэжЕЃК

Мќ:HKEY_CLASSES_ROOT\CLsID\{A23CA53C-731F-4033-92E8-C1DFB4E71D34}

МќЃКHKEY_LOCAL_MACHINE\Software\microsoft\windows\currentversion\Explorer\shellexecutehooks\

жЕ:{A23CA53C-731F-4033-92E8-C1DFB4E71D34}

Ъ§ОнЃКnull

ЁЁЁЁБфСПЩљУїЃК

ЁЁЁЁ%SystemDriver%ЁЁЁЁЁЁЁЁЁЁЁЁЁЁЯЕЭГЫљдкЗжЧјЃЌЭЈГЃЮЊЁАC:\ЁБ

ЁЁЁЁ%SystemRoot%ЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁWINDODWSЫљдкФПТМЃЌЭЈГЃЮЊЁАC:\WindowsЁБ

ЁЁЁЁ%Documents and Settings%ЁЁЁЁгУЛЇЮФЕЕФПТМЃЌЭЈГЃЮЊЁАC:\Documents and SettingsЁБ

ЁЁЁЁ%Temp%ЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁСйЪБЮФМўМаЃЌЭЈГЃЮЊЁАC:\Documents and Settings\ЕБЧАгУЛЇУћГЦ\Local Settings\TempЁБ

ЁЁЁЁ%ProgramFiles%ЁЁЁЁЁЁЁЁЁЁЁЁЁЁЯЕЭГГЬађФЌШЯАВзАФПТМЃЌЭЈГЃЮЊЃКЁАC:\ProgramFilesЁБ

[ Last edited by pioneer on 2009-7-6 at 16:49 ]

| |

ЁљЮФеТЫљгаШЈЙщЁОpioneerЁПгыЁОЖЋЗНЮЂЕуТлЬГЁПЙВЭЌЫљгаЃЌзЊдиЧызЂУїГіДІЃЁЁљ

|

|

|