pioneer

ГЌМЖАцжї

Л§Зж 4563

ЗЂЬћ 4545

зЂВс 2007-7-16

РДзд BJ

|

#1 ШфГцГЬађNet-Worm.Win32.Allaple.abhf

ШфГцГЬађ

Net-Worm.Win32.Allaple.abhf

ВЖЛёЪБМф

2010-11-07

ЮЃКІЕШМЖ

жа

ВЁЖОжЂзД

ИУбљБОЪЧЪЙгУЁАC/C++ЁББраДЕФШфГцГЬађЃЌгЩЮЂЕужїЖЏЗРгљШэМўздЖЏВЖЛёЃЌВЩгУЁАUPolyXЁБМгПЧЗНЪНЪдЭМЖуБмЬиеїТыЩЈУш,МгПЧКѓГЄЖШЮЊЁА57,856ЁБзжНкЃЌЭМБъЮЊЁА ЁБЃЌВЁЖОРЉеЙУћЮЊЁАexeЁБЃЌжївЊЭЈЙ§ЁАЮФМўРІАѓЁБЁЂЁАЯТдиЦїЯТдиЁБЁЂЁАЭјвГЙвТэЁБЁЂЁАвЦЖЏДцДЂЩшБИЁБЕШЗНЪНДЋВЅЃЌВЁЖОжївЊФПЕФЪЧИаШОЭјвГЮФМўЃЌЗЂЖЏDoSЙЅЛїЁЃ ЁБЃЌВЁЖОРЉеЙУћЮЊЁАexeЁБЃЌжївЊЭЈЙ§ЁАЮФМўРІАѓЁБЁЂЁАЯТдиЦїЯТдиЁБЁЂЁАЭјвГЙвТэЁБЁЂЁАвЦЖЏДцДЂЩшБИЁБЕШЗНЪНДЋВЅЃЌВЁЖОжївЊФПЕФЪЧИаШОЭјвГЮФМўЃЌЗЂЖЏDoSЙЅЛїЁЃ

ЁЁгУЛЇжаЖОКѓЃЌЛсГіЯжЯЕЭГжаГіЯжДѓСППЩвЩГЬађЃЌЯЕЭГдЫааЛКТ§ЃЌЭјТчгЕЖТЃЌГіЯжДѓСППЩвЩНјГЬЕШЯжЯѓЁЃ

ИаШОЖдЯѓ

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

ДЋВЅЭООЖ

ЮФМўРІАѓЁЂЭјвГЙвТэЁЂЯТдиЦїЯТди

ЗРЗЖДыЪЉ

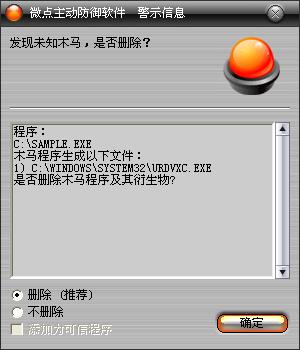

вбАВзАЪЙгУЮЂЕужїЖЏЗРгљШэМўЕФгУЛЇЃЌЮоаыШЮКЮЩшжУЃЌЮЂЕужїЖЏЗРгљНЋздЖЏБЃЛЄФњЕФЯЕЭГУтЪмИУВЁЖОЕФШыЧжКЭЦЦЛЕЁЃЮоТлФњЪЧЗёвбОЩ§МЖЕНзюаТАцБОЃЌЮЂЕужїЖЏЗРгљЖМФмЙЛгааЇЧхГ§ИУВЁЖОЁЃШчЙћФњУЛгаНЋЮЂЕужїЖЏЗРгљШэМўЩ§МЖЕНзюаТАцЃЌЮЂЕужїЖЏЗРгљШэМўдкЗЂЯжИУВЁЖОКѓНЋБЈОЏЬсЪОФњЗЂЯжЁАЮДжЊФОТэЁБЃЌЧыжБНгбЁдёЩОГ§ДІРэЃЈШчЭМ1ЃЉ

ЭМ1 ЮЂЕужїЖЏЗРгљШэМўздЖЏВЖЛёЮДжЊВЁЖОЃЈЮДЩ§МЖЃЉ

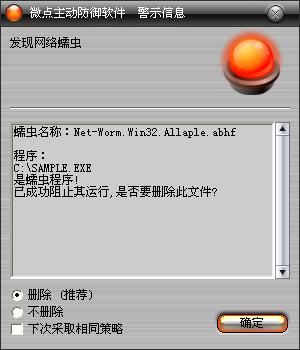

ШчЙћФњвбОНЋЮЂЕужїЖЏЗРгљШэМўЩ§МЖЕНзюаТАцБОЃЌЮЂЕуНЋБЈОЏЬсЪОФњЗЂЯжФОТэ"Net-Worm.Win32.Allaple.abhfЁБЃЌЧыжБНгбЁдёЩОГ§ЃЈШчЭМ2ЃЉЁЃ

ЭМ2 ЮЂЕужїЖЏЗРгљШэМўЩ§МЖКѓНиЛёвбжЊВЁЖО

ЮДАВзАЮЂЕужїЖЏЗРгљШэМўЕФЪжЖЏНтОіАьЗЈЃК

1ЁЂЪжЖЏЭЃжЙЯдЪОУћГЦЮЊЁАNetwork Windows ServiceЁБЕФЗўЮёЯю

2ЁЂЪжЖЏЩОГ§вдЯТзЂВсБэЯюЃК

HKEY_CLASSES_ROOT\CLSID\{4B1C1060-F0EB-0539-3C7E-3C28618388C1}\LocalServer32

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\MSWindows

HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Services\MSWindows

3ЁЂЪжЖЏЩОГ§вдЯТЮФМўЃК

%SystemRoot%\system32\urdvxc.exe

4ЁЂВщПДЫљгаHTMLЮФМўЃЌЩОГ§ЦфжаВЁЖОМгШыЕФДњТыЃЌаЮШчЃК

<OBJECT type="application/x-oleobject"CLASSID="CLSID: ????????-????-????-????-????????????"></OBJECT>

5ЁЂЩОГ§HTMLЮФМўЭЌТЗОЖЯТВЁЖОИДжЦЮФМўЁЃ

БфСПЩљУїЃК

ЁЁЁЁ%SystemDriver%ЁЁЁЁЁЁЁЁЁЁЁЁЁЁЯЕЭГЫљдкЗжЧјЃЌЭЈГЃЮЊЁАC:\ЁБ

ЁЁЁЁ%SystemRoot%ЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁWINDODWSЫљдкФПТМЃЌЭЈГЃЮЊЁАC:\WindowsЁБ

ЁЁЁЁ%Documents and Settings%ЁЁЁЁгУЛЇЮФЕЕФПТМЃЌЭЈГЃЮЊЁАC:\Documents and SettingsЁБ

ЁЁЁЁ%Temp%ЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁСйЪБЮФМўМаЃЌЭЈГЃЮЊЁАC:\Documents and Settings\ЕБЧАгУЛЇУћГЦ\Local Settings\TempЁБ

ЁЁЁЁ%ProgramFiles%ЁЁЁЁЁЁЁЁЁЁЁЁЁЁЯЕЭГГЬађФЌШЯАВзАФПТМЃЌЭЈГЃЮЊЃКЁАC:\ProgramFilesЁБ

| |

ЁљЮФеТЫљгаШЈЙщЁОpioneerЁПгыЁОЖЋЗНЮЂЕуТлЬГЁПЙВЭЌЫљгаЃЌзЊдиЧызЂУїГіДІЃЁЁљ

|

|

|