pioneer

ГЌМЖАцжї

Л§Зж 4563

ЗЂЬћ 4545

зЂВс 2007-7-16

РДзд BJ

|

#1 ЛвИызгКѓУХГЬађBackdoor.Win32.GreyPigeon.yqa

ЛвИызгКѓУХГЬађ

Backdoor.Win32.GreyPigeon.yqa

ВЖЛёЪБМф

2011-04-30

ЮЃКІЕШМЖ

жа

ВЁЖОжЂзД

ИУбљБОЪЧЪЙгУЁАVC++ЁББраДЕФЁАЛвИызгКѓУХГЬађЁБЃЌгЩЮЂЕужїЖЏЗРгљШэМўздЖЏВЖЛё, ВЩгУЁАUPXЁБМгПЧЗНЪНЃЌЦѓЭМЖуБмЬиеїТыЩЈУшЃЌМгПЧКѓГЄЖШЮЊЁА302,592ЁБзжНкЃЌЭМБъЮЊЁА ЁБЃЌЪЙгУЁАexeЁБРЉеЙУћЃЌЭЈЙ§ЮФМўРІАѓЁЂЭјвГЙвТэЁЂЯТдиЦїЯТдиЕШЗНЪННјааДЋВЅЁЃ ЁБЃЌЪЙгУЁАexeЁБРЉеЙУћЃЌЭЈЙ§ЮФМўРІАѓЁЂЭјвГЙвТэЁЂЯТдиЦїЯТдиЕШЗНЪННјааДЋВЅЁЃ

ВЁЖОжївЊФПЕФЪЧПижЦгУЛЇЛњЦїЃЌЪЙгУЛЇЛњЦїГЩЮЊПўРмЁЃЕБгУЛЇМЦЫуЛњИаШОДЫФОТэВЁЖОКѓ,гУЛЇЩуЯёЭЗЮоЙЪПЊЦєЃЌгУЛЇЕчФддЫааЛКТ§,ВЂЧвЗЂЯжЮДжЊНјГЬЃЌгУЛЇживЊЕФзЪСЯаХЯЂЖЊЪЇЕШЯжЯѓ.

ИаШОЖдЯѓ

Windows 2000/Windows XP/Windows 2003/Windows Vista/ Windows 7

ДЋВЅЭООЖ

ЮФМўРІАѓЁЂЭјвГЙвТэЁЂЯТдиЦїЯТди

ЗРЗЖДыЪЉ

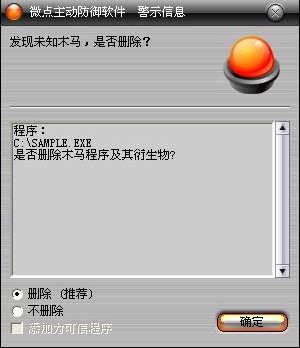

вбАВзАЪЙгУЮЂЕужїЖЏЗРгљШэМўЕФгУЛЇЃЌЮоаыШЮКЮЩшжУЃЌЮЂЕужїЖЏЗРгљНЋздЖЏБЃЛЄФњЕФЯЕЭГУтЪмИУВЁЖОЕФШыЧжКЭЦЦЛЕЁЃЮоТлФњЪЧЗёвбОЩ§МЖЕНзюаТАцБОЃЌЮЂЕужїЖЏЗРгљЖМФмЙЛгааЇЧхГ§ИУВЁЖОЁЃШчЙћФњУЛгаНЋЮЂЕужїЖЏЗРгљШэМўЩ§МЖЕНзюаТАцЃЌЮЂЕужїЖЏЗРгљШэМўдкЗЂЯжИУВЁЖОКѓНЋБЈОЏЬсЪОФњЗЂЯжЁАЮДжЊФОТэЁБЃЌЧыжБНгбЁдёЩОГ§ДІРэЃЈШчЭМ1ЃЉ

ЭМ1 ЮЂЕужїЖЏЗРгљШэМўздЖЏВЖЛёЮДжЊВЁЖОЃЈЮДЩ§МЖЃЉ

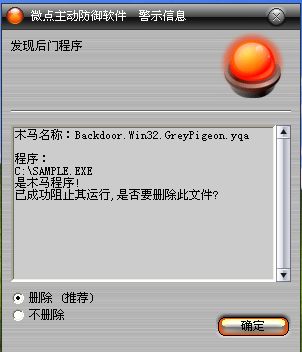

ШчЙћФњвбОНЋЮЂЕужїЖЏЗРгљШэМўЩ§МЖЕНзюаТАцБОЃЌЮЂЕуНЋБЈОЏЬсЪОФњЗЂЯжФОТэ"Backdoor.Win32.GreyPigeon.yqaЁБЃЌЧыжБНгбЁдёЩОГ§ЃЈШчЭМ2ЃЉЁЃ

ЭМ2 ЮЂЕужїЖЏЗРгљШэМўЩ§МЖКѓНиЛёвбжЊВЁЖО

ЮДАВзАЮЂЕужїЖЏЗРгљШэМўЕФЪжЖЏНтОіАьЗЈЃК

ЪжЖЏЩОГ§ЮФМўЃК

1ЃЎЩОГ§D:\Program Files\Tencent\QQ\Users1\qq.exe

2ЃЎЩОГ§ бљБОздЩэ

ЪжЖЏЩОГ§зЂВсБэЃК

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Media_NoHacker.cn

УћГЦЃКDescription Ъ§ОнЃКетЪЧвЛИідЖГЬПижЦШэМўЕФЗўЮё.

УћГЦЃКDisplayName Ъ§ОнЃКMedia_NoHacker.cn

УћГЦЃКImagePath Ъ§ОнЃКD:\Program Files\Tencent\QQ\Users1\qq.exe

БфСПЩљУїЃК

%SystemDriver%ЁЁЁЁЁЁЁЁЁЁЁЁЁЁЯЕЭГЫљдкЗжЧјЃЌЭЈГЃЮЊЁАC:\ЁБ

%SystemRoot%ЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁWINDODWSЫљдкФПТМЃЌЭЈГЃЮЊЁАC:\WindowsЁБ

%Documents and Settings%ЁЁЁЁгУЛЇЮФЕЕФПТМЃЌЭЈГЃЮЊЁАC:\Documents and SettingsЁБ

%Temp%ЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁЁСйЪБЮФМўМаЃЌЭЈГЃЮЊЁАC:\Documents and Settings\ЕБЧАгУЛЇУћГЦ\Local Settings\TempЁБ

%ProgramFiles%ЁЁЁЁЁЁЁЁЁЁЁЁЁЁЯЕЭГГЬађФЌШЯАВзАФПТМЃЌЭЈГЃЮЊЃКЁАC:\ProgramFilesЁБ

| |

ЁљЮФеТЫљгаШЈЙщЁОpioneerЁПгыЁОЖЋЗНЮЂЕуТлЬГЁПЙВЭЌЫљгаЃЌзЊдиЧызЂУїГіДІЃЁЁљ

|

|

|